為什么攻擊者會瞄準工業(yè)控制系統(tǒng)

http://www.debgrams.com 2018-12-25 09:19 來源:

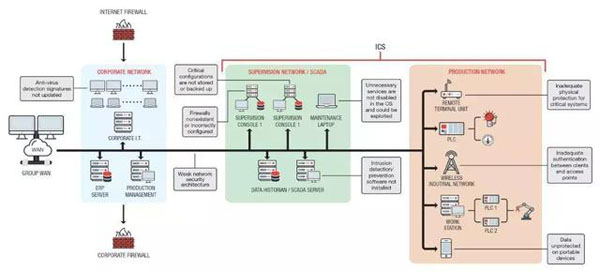

工業(yè)控制系統(tǒng)(ICS)隨處可見,從制造商品的自動化機器到辦公樓的冷卻系統(tǒng)。

以前,ICS基于特定的操作系統(tǒng)和特定的通信協(xié)議是標準的。然而,近年來,通過實現(xiàn)基于通用OS和標準通信協(xié)議的網(wǎng)絡連接,降低了系統(tǒng)開發(fā)成本并提高了生產率。

為了在當今以市場為導向的經濟中競爭,企業(yè)和組織選擇能夠自動管理流程的高效控制系統(tǒng)。ICS可以在制造,加工設施甚至發(fā)電廠中找到,它們在經營國家中發(fā)揮著至關重要的作用。另一方面,ICS引入的效率提高也帶來了新的安全問題。實際上,威脅行動者在攻擊這些公司時會獲得很多好處。對ICS的成功攻擊對任何組織都有嚴重影響。其中一些影響包括操作停工,設備損壞,經濟損失,知識產權盜竊以及嚴重的健康和安全風險。

攻擊ICS的動機

在選擇企業(yè)目標時,威脅行為者有不同的動機。在進行攻擊時,這些威脅行為者往往受到經濟利益,政治原因甚至軍事目標的驅使。攻擊可能是由國家贊助的,也可能來自競爭對手,有惡意目標的內部人員,甚至是黑客攻擊者。

最早發(fā)生ICS襲擊事件的一個例子發(fā)生在2005年,當時有13家DaimlerChrystler美國汽車制造廠離線了將近一個小時。主要原因是利用Windows即插即用服務的Zotob PnP蠕蟲感染。總停機時間導致生產積壓,使公司損失數(shù)千美元。雖然攻擊與個人或網(wǎng)絡犯罪集團無關,但網(wǎng)絡犯罪分子也可能被競爭對手雇用,他們可以從攻擊造成的損害中獲益匪淺。

ICS是如何受到攻擊的?

攻擊ICS的第一階段通常涉及偵察,允許攻擊者調查環(huán)境。下一步將采用不同的策略,幫助攻擊者在目標網(wǎng)絡中獲得立足點。此時的策略和策略與目標攻擊高度相似。要發(fā)布惡意軟件,攻擊者將利用ICS的所有可能漏洞和特定配置。一旦識別并利用這些漏洞,攻擊的影響可能會導致某些操作和功能的更改或對現(xiàn)有控件配置的調整。

對ICS發(fā)起攻擊的復雜性取決于不同的因素,從系統(tǒng)的安全性到預期的影響(例如,破壞目標ICS的拒絕服務攻擊比操縱服務和隱藏其立即更容易實現(xiàn)來自控制器的效果)。雖然攻擊者已經有很多方法來破壞ICS,但隨著越來越多的設備被引入每個ICS環(huán)境,新戰(zhàn)術將繼續(xù)出現(xiàn)。

在ICS中利用了哪些漏洞?

由于所有ICS都涉及信息技術(IT)和運營技術(OT),因此按類別對漏洞進行分組有助于確定和實施緩解策略。美國國家標準與技術研究院(NIST)的ICS安全指南將這些類別劃分為與政策和程序相關的問題,以及各種平臺(例如,硬件,操作系統(tǒng)和ICS應用程序)和網(wǎng)絡中發(fā)現(xiàn)的漏洞。

1. 政策和程序漏洞

2. 平臺配置漏洞

安全架構和設計不足;對ICS環(huán)境進行很少或沒有安全審核;ICS的安全策略不足;缺乏ICS特定的配置變更管理;沒有正式的ICS安全培訓和意識計劃;缺乏安全執(zhí)法的行政機制;沒有ICS特定的操作連續(xù)性計劃;沒有為ICS環(huán)境的安全策略開發(fā)特定或記錄的安全程序。

3. 平臺硬件漏洞

數(shù)據(jù)在便攜式設備上不受保護;使用默認系統(tǒng)配置;不存儲或備份關鍵配置;不維護操作系統(tǒng)和應用程序安全補丁;操作系統(tǒng)和應用程序安全補丁無需詳盡的測試即可實現(xiàn);諸如ICS用戶之類的訪問控制策略不足,具有太多特權;在發(fā)現(xiàn)安全漏洞之后,可能無法開發(fā)操作系統(tǒng)和供應商軟件補丁;缺少足夠的密碼策略,意外密碼泄露,未使用密碼,使用默認密碼或使用弱密碼。

4. 平臺軟件漏洞

安全性變化測試不充分;關鍵組件缺乏冗余;ICS組件的不安全遠程訪問;發(fā)電機或不間斷電源(UPS)缺乏備用電源;雙網(wǎng)絡接口卡連接網(wǎng)絡;對關鍵系統(tǒng)的物理保護不足;未連接的資產連接到ICS網(wǎng)絡;未經授權的人員可以實際訪問設備;環(huán)境控制的喪失可能導致硬件過熱;射頻和電磁脈沖(EMP)會導致電路中斷和損壞。

5. 惡意軟件防護漏洞

針對ICS軟件的拒絕服務(DoS)攻擊;未安裝入侵檢測/防御軟件;默認情況下不啟用已安裝的安全功能;ICS軟件可能容易受到緩沖區(qū)溢出攻擊;錯誤處理未定義,定義不明確或“非法”的網(wǎng)絡數(shù)據(jù)包;操作系統(tǒng)中未禁用不必要的服務,可能會被利用;沒有適當?shù)娜罩竟芾恚@使得難以跟蹤安全事件;OLE for Process Control(OPC)通信協(xié)議容易受到遠程過程調用(RPC)和分布式組件對象模型(DCOM)漏洞的影響;使用不安全的行業(yè)范圍的ICS協(xié)議,如DNP3,Modbus和Profibus;配置和編程軟件的身份驗證和訪問控制不充分;許多ICS通信協(xié)議通過傳輸介質以明文形式傳輸消息;ICS軟件和協(xié)議的技術文檔很容易獲得,可以幫助攻擊者規(guī)劃成功的攻擊;不會實時監(jiān)控日志和端點傳感器,也不會快速識別安全漏洞。

6. 網(wǎng)絡配置漏洞

未安裝防病毒軟件;防病毒檢測簽名未更新;安裝在ICS環(huán)境中的防病毒軟件沒有經過詳盡的測試。

7. 網(wǎng)絡硬件漏洞

弱網(wǎng)絡安全架構;密碼在傳輸過程中未加密;網(wǎng)絡設備配置未正確存儲或備份;密碼不會在網(wǎng)絡設備上定期更改;不使用數(shù)據(jù)流控制,例如訪問控制列表(ACL);配置不當?shù)木W(wǎng)絡安全設備,例如防火墻,路由器等的規(guī)則配置不正確。

8. 網(wǎng)絡周邊漏洞

關鍵網(wǎng)絡缺乏冗余;網(wǎng)絡設備的物理保護不足;環(huán)境控制的喪失可能導致硬件過熱;非關鍵人員可以使用設備和網(wǎng)絡連接;不安全的USB和PS / 2端口,可用于連接未經授權的拇指驅動器,鍵盤記錄器等。

9. 溝通漏洞

沒有定義網(wǎng)絡安全邊界;防火墻不存在或配置不正確;用于非控制流量的ICS控制網(wǎng)絡,例如網(wǎng)頁瀏覽和電子郵件;控制網(wǎng)絡服務不在ICS控制網(wǎng)絡內,例如DNS,DHCP由控制網(wǎng)絡使用,但通常安裝在公司網(wǎng)絡中。

10. 無線連接漏洞

未識別關鍵監(jiān)視和控制路徑;用戶,數(shù)據(jù)或設備的身份驗證不合標準或不存在;許多ICS通信協(xié)議都沒有內置的完整性檢查,因此攻擊者可以輕松地操縱未檢測到的通信;標準的,記錄良好的協(xié)議用于純文本,例如嗅探Telnet,可以使用協(xié)議分析器分析和解碼FTP流量。

11. 網(wǎng)絡監(jiān)控和日志記錄漏洞

客戶端和接入點之間的身份驗證不足;客戶端和接入點之間的數(shù)據(jù)保護不足。

沒有ICS網(wǎng)絡的安全監(jiān)控;防火墻和路由器日志不足會使跟蹤安全事件變得困難;

每個ICS環(huán)境都可能包含弱點,具體取決于其配置和目的。ICS環(huán)境的大小也可能是一個因素環(huán)境越大,發(fā)生錯誤的可能性就越大。ICS環(huán)境用現(xiàn)代系統(tǒng)取代原有系統(tǒng),并引入了工業(yè)物聯(lián)網(wǎng)(IIoT)設備等工具,也可能使威脅行為者有更多的弱點。

工業(yè)物聯(lián)網(wǎng)及其如何影響ICS

隨著ICS的不斷現(xiàn)代化,越來越多的物聯(lián)網(wǎng)(IoT)設備被引入以提高生產力并增強系統(tǒng)控制。使用相關的物聯(lián)網(wǎng)設備; 過程控制,數(shù)據(jù)監(jiān)控以及與其他系統(tǒng)的通信變得更加簡單。但是,當智能設備用于此類任務時,存在風險。

IIoT包含機器學習和大數(shù)據(jù)分析。它還利用傳感器數(shù)據(jù),機器對機器(M2M)通信以及以前存在于工業(yè)環(huán)境中的自動化技術。IIoT可以執(zhí)行數(shù)據(jù)聚合,預測分析,規(guī)范分析,數(shù)據(jù)增值,甚至創(chuàng)建新業(yè)務模型等任務。

類似于智能手機的引入之后是與平臺相關的漏洞和惡意軟件的崛起,集成人類物聯(lián)網(wǎng)(HIoT)和IIoT設備可能會產生類似的問題。實際上,在ICS環(huán)境中管理物聯(lián)網(wǎng)設備可能會給安全性帶來重大挑戰(zhàn),因為每個設備都必須得到適當?shù)姆烙捅Wo。如果不采用足夠的安全措施,整個ICS生態(tài)系統(tǒng)將極易受到攻擊。

使用IIoT還需要克服一些獨特的挑戰(zhàn):

技術碎片使網(wǎng)絡流程復雜化。當使用不同獨立操作系統(tǒng)的設備時,可能難以解決變化的修補調度。這方面的一個例子是ICS使用傳統(tǒng)系統(tǒng)和新軟件的混合。兩者不僅不能正常通信,威脅行為者也可能使用未打補丁的遺留系統(tǒng)中發(fā)現(xiàn)的漏洞進入ICS網(wǎng)絡。機器對機器(M2M)和物聯(lián)網(wǎng)應用程序開發(fā)很困難。與大規(guī)模生產的制造業(yè)HIoT不同,為ICS開發(fā)M2M和物聯(lián)網(wǎng)應用需要在硬件和軟件開發(fā),IT和通信方面擁有特殊技能。傳統(tǒng)系統(tǒng)和傳統(tǒng)通信協(xié)議仍廣泛用于工業(yè)環(huán)境。遺留系統(tǒng)的一個例子是Windows 3.1,它仍然運行程序DECOR。此外還有傳統(tǒng)的通信協(xié)議,包括PROFIBUS,目前仍在廣泛使用。這些系統(tǒng)必須通過基于標準的協(xié)議網(wǎng)關進行集成,以便更輕松地發(fā)送和接收數(shù)據(jù)和命令。雖然黑客入侵物聯(lián)網(wǎng)設備可能具有挑戰(zhàn)性,但有針對性的攻擊背后的威脅行為者既知識淵博又持久,這可能導致目標網(wǎng)絡中的成功攻擊。除此之外,設備丟失也是數(shù)據(jù)泄露的主要原因。一個放錯位置的設備可能會使網(wǎng)絡犯罪分子獲得穿透目標網(wǎng)絡的必要訪問權限。

網(wǎng)絡攻擊后對ICS組件的潛在影響

網(wǎng)絡攻擊對使用ICS的行業(yè)的影響取決于目標的操作性質或網(wǎng)絡犯罪分子追捕攻擊的動機。下面列出的每種效果都可能被目標公司的內部客戶和外部客戶感受到。

系統(tǒng),操作系統(tǒng)或應用程序配置中的更改。當系統(tǒng)被篡改時,可能會產生不必要或不可預測的結果。可以這樣做以掩蓋惡意軟件行為或任何惡意活動。這也可能影響威脅行為者目標的輸出。更改可編程邏輯控制器(PLC),遠程終端單元(RTU)和其他控制器。與系統(tǒng)更改類似,控制器模塊和其他設備的更改可能導致設備或設施損壞。這也可能導致過程故障并禁用對過程的控制。向運營部門報告的錯誤信息。此方案可能導致由于錯誤信息而實施不需要的或不必要的操作。這樣的事件可能導致可編程邏輯的改變。這還可以幫助隱藏惡意活動,包括事件本身或注入的代碼。篡改安全控制。防止故障保險柜的正常運行以及其他保護措施使員工,甚至外部客戶的生命處于危險之中。

相關新聞

- ? 2025 “灣區(qū)杯” 網(wǎng)絡安全大賽:聚焦前沿科技,護航未來城市安全

- ? 三菱電機擬收購Nozomi Networks,強化工業(yè)網(wǎng)絡安全防御并推動運營轉型

- ? 工業(yè)安全傳感器市場強勢復蘇,國產“黑馬”突圍破局!

- ? 智能與無人設備全方位安全將成為一座巨大金礦——功能安全部分

- ? 2025年護航新型工業(yè)化網(wǎng)絡安全專項行動啟動

- ? IDC 2024年中國智能工控安全審計市場份額報告正式發(fā)布

- ? 破局增長壓力,AI或成增長新動能:IDC 2024年中國智能工控防火墻市場份額報告正式發(fā)布

- ? 智能化提速!工控安全市場規(guī)模2026年或超百億

- ? 涉及重要工業(yè)產品質量安全,市場監(jiān)管總局公開征求意見

- ? 麥德勝智能測控創(chuàng)新中心啟用,開啟工業(yè)安全綠色發(fā)展新紀元

編輯精選

- ? 賦能綠色智造 臺達與長三角制造企業(yè)探討智造新路徑

- ? 2025 年伺服電機行業(yè)產業(yè)布局深度解析

- ? HMS行業(yè)洞察:2025工業(yè)網(wǎng)絡市場全景解讀

- ? 總投資15億元!ABB超級工廠落子南京

- ? 構筑工業(yè) AI 時代的數(shù)據(jù)底座,藍卓supOS X工廠操作系統(tǒng)全球首發(fā)

- ? CC-Link協(xié)議家族與會員單位集中亮相,共話行業(yè)新發(fā)展

- ? 2025 工業(yè)操作系統(tǒng)大會在蘇州隆重開幕

- ? 創(chuàng)新、落地、增效:施耐德電氣以AI賦能產業(yè)新生態(tài)

- ? 西門子2026 年數(shù)字化程度展望

- ? 國家統(tǒng)計局:11月工業(yè)機器人產量增長超20%

工控原創(chuàng)

- ? 統(tǒng)一以太網(wǎng)標準再迎里程碑,SPE 和 Ethernet-APL 解鎖工業(yè)數(shù)字化新機遇

- ? 11月RatingDog中國制造業(yè)PMI降至49.9,供需走弱重回收縮區(qū)間

- ? 11月工控圈發(fā)生了這些矚目的大事件

- ? 十月工控領域重要資訊,一睹為快!

- ? 回顧 | 以技術干貨 + 落地案例,解鎖產業(yè)升級新路徑

- ? ABB報告:工業(yè)停機每小時損失高達50萬美元,知行鴻溝阻礙現(xiàn)代化更新

- ? ABB宣布以53.75億美元將機器人業(yè)務出售給軟銀

- ? 九月不容錯過的工控圈大事

- ? 當“軟件定義”與“價值鏈”相遇,未來工業(yè)走向何方?

- ? 西門子:以“一次正確”破局內卷,讓工業(yè)AI真正落地